Актуальные вопросы построения систем менеджмента с учетом требований международных стандартов информационной безопасности. 15.03.2023 05:54

Актуальные вопросы построения систем менеджмента с учетом требований международных стандартов информационной безопасности. 15.03.2023 05:54Актуальные вопросы построения систем менеджмента с учетом требований международных стандартов информационной безопасности.

Далеко не все компании сегодня действительно задумываются над вопросом «Что такое информационная безопасность (ИБ).

Далеко не все компании сегодня действительно задумываются над вопросом «Что такое информационная безопасность (ИБ) и какие практические меры должны быть запланированы и внедрены в каждой конкретной организации для обеспечения режима ИБ?». Авторы в данной статье предоставляют методическую базу для самостоятельного ответа на этот вопрос.

Что такое информационная безопасность

Текущий экономический кризис показал, что стабильность бизнеса и экономики в целом во многом зависит от темпов развития стратегических компьютерных технологий, практики использования электронных систем и реализации аспектов информационной безопасности (ИБ).

Успешная деятельность организации зависит не только от продуманной стратегии, умения просчитывать рыночную ситуацию и лояльного коллектива, но и от ряда существенных и не всегда очевидных факторов, влияющих на устойчивость бизнеса. Один из таких факторов - обеспечение ИБ. Достаточно много говорится о том, что наш век – век информационных технологий (ИТ), что объем перерабатываемых документов в мире за год составляет астрономическое число (по данным IDC объём всей цифровой информации, созданной человечеством в 2009 году составил 161 экзабайт (или 161 миллиард ГБ), что в ряде стран принимаются специальные «цифровые» законодательные акты. Однако далеко не все компании сегодня действительно задумываются над вопросом «Что такое ИБ и какие практические меры должны быть запланированы и внедрены в каждой конкретной организации для обеспечения режима ИБ?». Авторы в данной статье предоставляют методическую базу для самостоятельного ответа на этот вопрос.

Теория, необходимая практикам

Специалисты по ИБ выделяют 3 специфические области для анализа и оценки защищенности: обеспечение целостности, доступности и конфиденциальности информации. Применяют математически выверенные формулировки, которые позволяют предельно точно описать сложные взаимоотношения объектов, субъектов, политик доступа и иных «узких» специфических терминов. В общих чертах определить эти области можно так:

целостность – это способность обеспечить неизменность исходной информации. Любые изменения информации по сравнению с ее исходным видом (например, «лишний» нолик в платежке или «новая» дата платежа в контракте) должны быть обнаружены точно. ü

доступность – это способность обеспечить доступ к определенной информации для легальных пользователей в определенный временной интервал (например, работа портала приема платежей банка 24х7х365); ü

конфиденциальность – это способность обеспечить защиту (тайну) передаваемой информации от посторонних. Это качество особенно актуально при возможном активном вмешательстве недоброжелателей (конкурентов или хакеров). ü

Примечание:

Стандарт ISO/IEC 13335-1:2004 «Информационная технология. Методы и средства обеспечения безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий» устанавливает следующие формальные основные термины:

Доступность (availability): Свойство объекта находиться в состоянии готовности и используемости по запросу авторизованного логического объекта. ü

Конфиденциальность (confidentiality): Свойство информации быть недоступной и закрытой для неавторизованного индивидуума, логического объекта или процесса. ü

Целостность (integrity): Свойство сохранения правильности и полноты активов. ü

Какие способы защиты данных и средства защиты информации использовать – каждая организация решает, исходя из своих оценок допустимого риска и сопоставимых финансовых возможностей. Наиболее широко используются различные средства шифрования (криптографической защиты как информации, так и каналов связи), решения по контролю доступа (аутентификация, авторизация, биометрические системы) и различные инструментальные средства, решающие узкие специализированные задачи (системы анализа вторжений, сканеры безопасности, межсетевые экраны и иные).

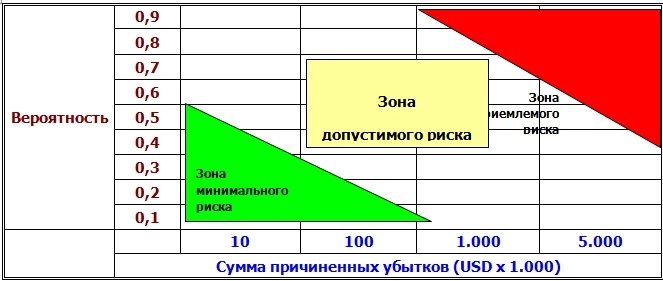

Менеджмент рисков представляет собой центральное и важнейшее требование при обеспечении ИБ, т.к. позволяет построить систему оценок, удобных для принятия решения высшим менеджментом организации. Как правило, специалисты применяют две основные методики – качественной и количественной оценки.

Пример качественной модели оценки рисков

Пример количественной модели оценки рисков

Сегодня для каждой области ИБ предлагаются несколько (иногда свыше сотни) решений в широком ценовом и функциональном диапазоне. Каждая организация может провести исследование текущего состояния своей системы защиты (аудит ИБ) и подготовить модель рисков (какие внешние события наиболее критичны для бизнеса в случае наступления). По итогам исследования текущего состояния своей системы защиты (аудита ИБ) возможен выбор конкретных технологий (решений) по минимизации ущерба (последствий рисков) в соответствии с принятой политикой ИБ.

Примечание:

Стандарт ISO/IEC 27001:2005 устанавливает понятие ИБ:

информационная безопасность (information security): Сохранение конфиденциальности, целостности и доступности информации; кроме того, могут охватываться и другие свойства, такие как аутентичность (достоверность), возможность идентификации, неотказуемость и надежность [ИСО/МЭК 17799:2005].

Важно обратить внимание, что понятие «ИБ» не ограничивается только средствами (решениями). Необходимо обеспечить именно систему ИБ как совокупность средств («железа» и / или программного обеспечения) и персонала, ответственного за функционирование технических средств защиты. Невозможно обеспечить эффективный режим ИБ без комплекса требований: к персоналу, к использованию мобильных накопителей («флешек»); без внедрения организационных мер и системы внутренних проверок (аудитов).

инфо с it-world.ru